El cliente XXX encarga la «Destrucción de datos completa con certificación«

Uno de los trabajos más habituales de los peritos informáticos es la eliminación completa, segura, veraz y con imposibilidad de recuperación de los datos contenidos en discos duros. La realización de estas tareas implica la ejecución de comandos que grabarán datos sobre la superficie tantas veces como se requiera de forma que sea totalmente imposible recuperar los datos usando cualquier medio.

Pericial:

El cliente manifiesta:

- Requerir la eliminación completa sin posibilidad de recuperación posterior de uan serie de datos, entre los que se incluyen los siguientes:

- Eliminación de carpeta/directorio XXXX y toda la información relacionada con la empresa XXXX

- Eliminar datos locales de la cuenta de correo electrónico xxxx@dominio.com

- Eliminar datos backup de la cuenta xxxx@gmail.com con contraseña: xxxx

- Eliminar la cuenta xxxx@gmail.com

- Eliminación veraz del contenido del disco duro.

- Eliminación de particiones.

- Creación de nuevas particiones: Primaria 60Gb sistema, resto datos.

- Instalación de sistema operativo.

Metodología:

Para la realización del trabajo se utilizará un sistema operativo Linux.

La eliminación segura de los datos se realiza mediante la escritura de información aleatoria de datos en las particiones existentes.

Se usa el comando «dd» en la terminal de linux para la grabación de esos datos aleatorios generados por «openssl»

Procedimiento paso a paso

El procedimiento resumido pasa por la extracción del disco duro y su conexión a un equipo informático con la distribución de linux adecuada instalada, de tal modo que se pueda ejecutar la tarea sin usar el propio ordenador que facilita el cliente.

Por otro lado, se podría usar el PC del cliente y usar una distribución de arranque «live» para ejecutar las tareas de destrucción de la información.

Montaje de las particiones:

/dev/sde2 on /media/mnt/Acer type fuseblk (rw,nosuid,nodev,relatime,user_id=0,group_id=0,default_permissions,allow_other,blksize=4096,uhelper=udisks2)Destrucción de los datos:

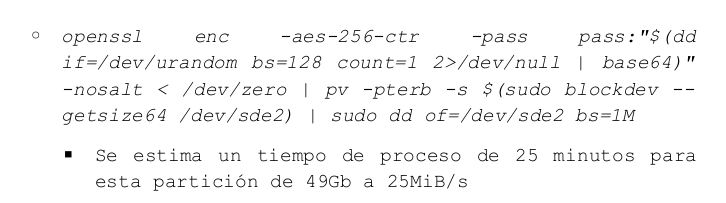

openssl enc -aes-256-ctr -pass pass:"$(dd if=/dev/urandom bs=128 count=1 2>/dev/null | base64)" -nosalt < /dev/zero | pv -pterb -s $(sudo blockdev --getsize64 /dev/sde2) | sudo dd of=/dev/sde2 bs=1M¿Qué hace este comando?

En resumen: sobrescribe (rellena) el contenido de la partición /dev/sde2 con datos cifrados aleatorios.

Esto destruye totalmente los datos anteriores y deja la partición como un montón de bits aleatorios (aparentemente ruido). Es algo que puede hacerse para borrar de forma segura un disco.

Esto genera un flujo de datos cifrados:

openssl enc -aes-256-ctr: usa OpenSSL para cifrar en modo AES-256 en contador (CTR).-pass pass:"$(...)": genera una clave aleatoria temporal usando/dev/urandom, la convierte a base64 y la pasa como contraseña.dd if=/dev/urandom bs=128 count=1: obtiene 128 bytes aleatorios.base64: los convierte en una cadena válida como contraseña.

-nosalt: no usa «sal», lo que no es crítico aquí ya que el objetivo es solo generar datos aleatorios cifrados.

En la práctica: se genera un flujo pseudoaleatorio cifrado de longitud infinita.

< /dev/zero

- Esto redirige el archivo especial

/dev/zerocomo entrada estándar. Este archivo produce ceros infinitos.

Entonces estás cifrando una secuencia infinita de ceros, que, al ser cifrados con una clave aleatoria, se convierte en datos que parecen completamente aleatorios.

| pv -pterb -s $(sudo blockdev –getsize64 /dev/sde2)

pv: muestra el progreso del pipeline.

-pterb: muestra porcentaje, tiempo, ETA, velocidad y tamaño.-s $(...): le dices apvcuánto va a transferirse, usando:blockdev --getsize64 /dev/sde2: obtiene el tamaño de la partición/dev/sde2en bytes.

| sudo dd of=/dev/sde2 bs=1M

dd: escribe los datos cifrados (de apariencia aleatoria) en la partición /dev/sde2.

of=/dev/sde2: salida hacia ese dispositivo.

bs=1M: bloque de escritura de 1 megabyte.

⚠️ Riesgo real

Este comando:

- Sobrescribe por completo

/dev/sde2, eliminando cualquier dato previo de forma irrecuperable. - Es irreversible.

- Es útil para borrar de forma segura un disco antes de tirarlo, regalarlo o reutilizarlo.

✅ ¿Cuándo usar esto?

- Para hacer borrado seguro de particiones o discos.

- En pruebas de laboratorio para simular discos con datos aleatorios.

- Nunca por accidente. Asegúrate de apuntar al dispositivo correcto.